Las detecciones de malware único total aumentaron 171 % de trimestre a trimestre durante el primer cuarto de 2025, dio a conocer el más reciente Internet Security Report de WatchGuard Technologies, el incremento más alto registrado por el Threat Lab de la empresa. Esto, combinado con un incremento significativo en malware de Día Cero Zero, señala un […]Leer más

Tags :ciberseguridad

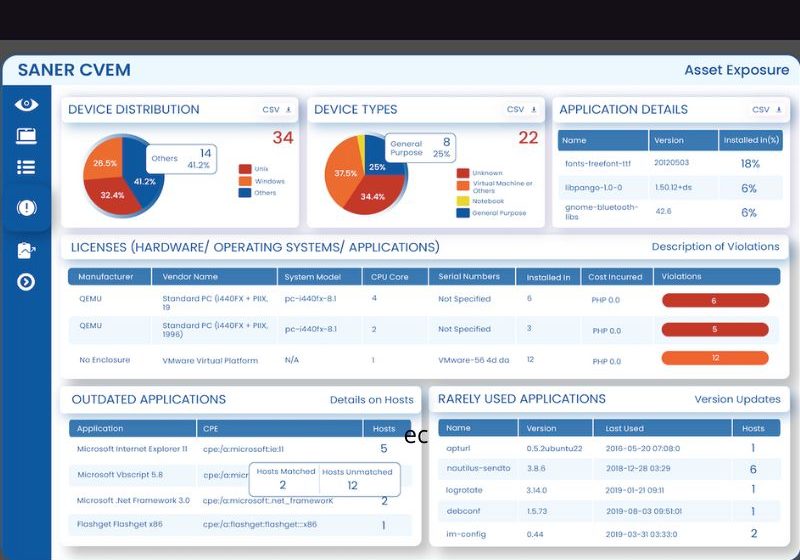

En un entorno de ciberamenazas avanzadas, las organizaciones luchan por mantener sus redes seguras. A pesar de invertir en múltiples herramientas, muchos equipos de TI enfrentan controles débiles, procesos fragmentados y falta de visibilidad real. Saner CVEM, desarrollado por SecPod, es una solución integral de Gestión Continua de Vulnerabilidades y Exposiciones (CVEM) que cierra estas brechas y fortalece […]Leer más

En el ecosistema de la ciberseguridad actual persiste una realidad: el factor humano continúa siendo el eslabón más vulnerable de la seguridad. Las decisiones cotidianas de los empleados –desde el CEO hasta el personal de apoyo– son las que determinan de manera significativa la fortaleza de las herramientas de protección implementadas. Por ello, en cualquier […]Leer más

La responsabilidad respecto a la seguridad OT (siglas correspondientes a la tecnología operativa) recae cada vez con mayor fuerza sobre el consejo de dirección. Así lo recoge la séptima edición del Informe global sobre el Estado de la Tecnología Operativa y la Ciberseguridad de Fortinet, que también revela que “las organizaciones se plantean la seguridad OT cada vez […]Leer más

Uso de GenAI creció en 890% globalmente e incrementa incidentes de ciberseguridad en Perú

La inteligencia artificial generativa (GenAI) ha dejado de ser una novedad para convertirse en una herramienta esencial en el entorno empresarial. Sin embargo, su adopción acelerada también ha traído consigo riesgos significativos. Así lo revela el nuevo informe «The State of Generative AI 2025» de Unit 42, el equipo de inteligencia de amenazas de Palo […]Leer más

Nuevo troyano espía se infiltra en App Store y Google Play para robar datos de usuarios

Investigadores de Kaspersky han descubierto un nuevo troyano espía llamado SparkKitty, que ataca teléfonos inteligentes con sistemas operativos iOS y Android. Este malware envía a los atacantes imágenes del teléfono infectado e información sobre el dispositivo. El malware estaba incrustado en aplicaciones relacionadas con criptomonedas y apuestas, así como en una aplicación de TikTok troyanizada, […]Leer más

Ciberseguridad poscuántica: claves para preparar a la empresa frente a la IA y la computación cuántica

La computación cuántica promete revolucionar sectores enteros gracias a su capacidad de procesamiento exponencial. A su vez, los agentes de inteligencia artificial están transformando procesos, automatizando tareas y ampliando las capacidades de análisis y decisión. Sin embargo, estos avances también suponen riesgos sin precedentes para la seguridad digital, especialmente en lo que respecta al cifrado […]Leer más

Desarrollar una cultura de seguridad sólida resulta fundamental para que las organizaciones de Latinoamérica puedan hacer frente al creciente número de ciberamenazas que afectan a la región. Oswaldo Palacios, experto en ciberseguridad de Akamai Latinoamérica, explica la importancia de ir más allá de la tecnología y considerar también a las personas y los procesos, especialmente en un […]Leer más

Kaspersky comprometido con el éxito del Canal peruano, eslabón clave en la cadena de valor del proceso de gestión comercial, invita a todos los socios de negocios que venden, despliegan, desarrollan o administran soluciones de ciberseguridad a que aprovechen las recompensas financieras más atractivas del sector: 35% de margen promedio por adelantado, 10% de descuento […]Leer más

Las vulnerabilidades presentes en los entornos industriales son estructurales. Así lo determina el informe “Threat Landscape: Sector Industrial y ataques ICS” de S2GRUPO sobre las amenazas actuales. De acuerdo con este estudio, más de un 70 % de las redes OT industriales tiene debilidades estructurales. También se sabe que 4 de cada 10 dispositivos conectados operan con vulnerabilidades […]Leer más