HP Wolf Security publicó un nuevo informe: Protegiendo el entorno de la impresión: un enfoque proactivo del ciclo de vida para la resiliencia cibernética. Este informe destaca los desafíos que existen para proteger el hardware y el firmware de las impresoras (seguridad de la plataforma) y las consecuencias de subestimarlos en cada etapa del ciclo de vida […]

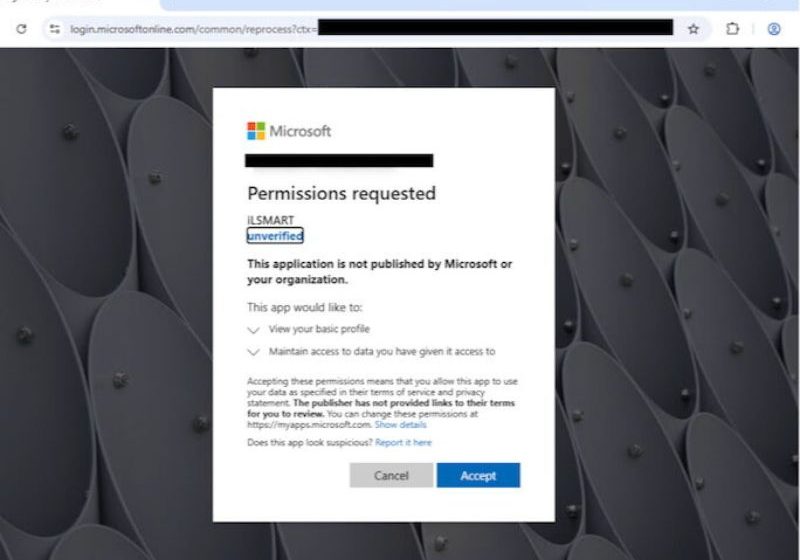

Detectada campaña híbrida que suplanta apps OAuth de Microsoft para eludir la MFA en ataques de phishing

Proofpoint ha identificado una amenaza híbrida que combina correo electrónico y servicios en la nube para eludir la autenticación multifactor (MFA) en cuentas de Microsoft 365. La técnica se basa en el uso de aplicaciones OAuth falsas que suplantan servicios como SharePoint, Adobe o DocuSign, permitiendo a los atacantes obtener acceso persistente y ejecutar acciones […]Leer más

El cibercrimen se reinventa: las tácticas con IA y en la nube que dominarán el próximo año

La inteligencia artificial (IA) y la computación en la nube, herramientas clave para la transformación digital de las empresas, se perfilan como las armas predilectas de los ciberdelincuentes para 2025. Trend Micro Incorporated, protagonista global en ciberseguridad, advierte que una nueva era de ataques más sofisticados y personalizados amenaza al entorno corporativo. De hecho, el […]Leer más

Más de un tercio de los incidentes de seguridad comienzan explotando la confianza humana

Más de un tercio de los incidentes de seguridad comienza con la intervención humana y la explotación de su confianza, en vez de partir de vulnerabilidades técnicas. Esto significa que la ingeniería social es una vía de entrada predilecta para los ciberatacantes. Entre los grupos de ciberdelincuentes que más están evolucionado en su aprovechamiento se encuentra Muddled Libra. Un […]Leer más

Encuentran vulnerabilidades críticas en más de cien modelos de portátiles Dell con tecnología Broadcom

Más de cien modelos de ordenadores portátiles de la marca Dell que están equipados con procesadores Broadcom están afectados por vulnerabilidades graves. Así lo advierte la división de ciberinteligencia de Cisco, Cisco Talos, que explica que estos fallos de seguridad podrían derivar en la toma de control total por parte de terceros y el robo de información sensible, como contraseñas […]Leer más

Identifican los cinco grandes retos de la banca ante la adopción de la inteligencia artificial

La inteligencia artificial se perfila como un motor esencial para la transformación del sector bancario, pero su adopción no está exenta de barreras estructurales. Así lo señala el informe “Servicios financieros a prueba del futuro con IA” publicado por Globant, compañía tecnológica especializada en transformación digital. Según sus estimaciones, el mercado global de IA aplicada al ámbito […]Leer más

El uso de la herramienta de desarrollo Cursor IDE, que está potenciada por tecnología de inteligencia artificial (IA), podría poner en riesgo a los usuarios si no corrigen una vulnerabilidad de ejecución remota de código que ha sido identificada por investigadores de seguridad. Se trata de CVE-2025-54136, conocida como MCPoison, que está considerada crítica. Check Point Research notificó […]Leer más

Las herramientas de codificación de IA están siendo adoptadas ampliamente por los desarrolladores, pero a medida que aumenta su uso disminuye la confianza en ellas, según concluye un informe de la comunidad y centro de información Stack Overflow tras encuestar a 49.000 desarrolladores profesionales. La encuesta reveló que cuatro de cada cinco desarrolladores utilizan herramientas de IA en […]Leer más

El phishing es una de las amenazas a las que se enfrentan individuos y empresas en un mundo gobernado por internet. Según datos de Proofpoint, los mensajes con enlaces maliciosos no dejan de crecer. Durante los últimos tres años, las amenazas que incluyen una URL para perpetrar el fraude se incrementaron un 119 %. Además, su presencia no se […]Leer más

Aproximadamente un tercio de los propietarios y operadores de centros de datos realizan capacitación o inferencia de IA

Aproximadamente un tercio de los propietarios y operadores de centros de datos están ejecutando «alguna» capacitación de IA o infiriendo cargas de trabajo, según los resultados de la Encuesta Anual Global de Centros de Datos 2025 de Uptime Institute. El informe describe a quienes actualmente ejecutan cargas de trabajo de IA como «en una etapa […]Leer más