Los LLMs y enfoques como RAG están redefiniendo radicalmente las exigencias sobre la infraestructura de almacenamiento. Tradicionalmente, las arquitecturas de almacenamiento se diseñaban para las bases de datos, ficheros, gráficos (blobs), series temporales… Pero ahora contamos con el token como unidad fundamental de almacenamiento para los modelos de IA, por lo que tenemos que mejorar […]Leer más

Tags :portada

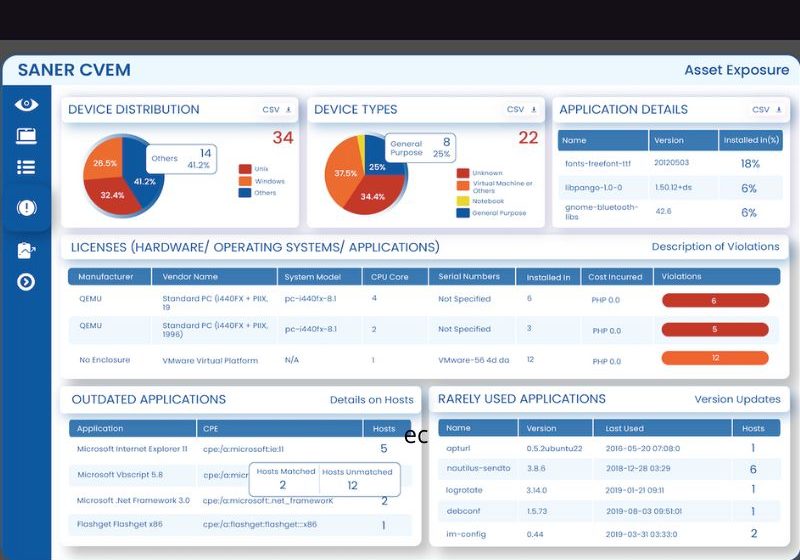

En un entorno de ciberamenazas avanzadas, las organizaciones luchan por mantener sus redes seguras. A pesar de invertir en múltiples herramientas, muchos equipos de TI enfrentan controles débiles, procesos fragmentados y falta de visibilidad real. Saner CVEM, desarrollado por SecPod, es una solución integral de Gestión Continua de Vulnerabilidades y Exposiciones (CVEM) que cierra estas brechas y fortalece […]Leer más

La Inteligencia Artificial ya no es una promesa a futuro, sino una realidad presente en las empresas de todos los sectores, sin embargo, en medio del entusiasmo por integrar soluciones basadas en IA, muchas organizaciones están cayendo en trampas silenciosas que comprometen su seguridad, eficiencia y retorno de inversión. Una de las principales problemáticas es […]Leer más

Un equipo de investigadores de Japón ha conseguido romper el récord de velocidad de Internet, con una transmisión de unos 125.000 Gb de datos por segundo a una distancia ligeramente superior a los 1.800 kilómetros. Es una velocidad que permitiría la descarga del Internet Archive completo en menos de cuatro minutos. También es más del doble de velocidad de […]Leer más

Durante el segundo trimestre de 2025, los envíos mundiales de smartphones alcanzaron los 295,2 millones de unidades. Así lo desvela la consultora IDC, que ha hecho públicos sus datos preliminares sobre este mercado y que explica que alcanzar dicha cifra implica un crecimiento interanual del 1 %. Samsung aportó un total de 58 millones de terminales tras mejorar un 7,9 % […]Leer más

En el ecosistema de la ciberseguridad actual persiste una realidad: el factor humano continúa siendo el eslabón más vulnerable de la seguridad. Las decisiones cotidianas de los empleados –desde el CEO hasta el personal de apoyo– son las que determinan de manera significativa la fortaleza de las herramientas de protección implementadas. Por ello, en cualquier […]Leer más

El mundo ya no se entiende sin la existencia del cloud computing. La nube llegó hace tiempo para quedarse. Esta forma de entender las infraestructuras tecnológicas y la ejecución de cargas de trabajo ha seguido expandiendo su alcance con fuerza durante los últimos años, impregnando la estrategia de empresas de todo el mundo y evolucionando […]Leer más

ChatGPT de OpenAI y DeepSeek R1; Grok de x.AI y Qwen 3 de Alibaba; Gemini de Google y Claude de Anthropic. La lista de grandes modelos de lenguaje (LLM) podría ser mucho más larga: según la lista parcial de Wikipedia, y ciñéndonos solo a los más conocidos, existen actualmente casi 70 en el mercado. Este […]Leer más

Durante décadas, las estaciones de amarre de cables (CLS) sirvieron como puntos de acceso esenciales, pero sencillos, que conectaban cables submarinos de fibra óptica con redes terrestres. Su función principal era recibir señales de cables submarinos, convertirlas y retransmitir datos tierra adentro. Este modelo está evolucionando. Con el aumento del tráfico global de datos, la […]Leer más

Detectan errores de configuración generalizados en la nube que exponen datos y secretos críticos

Tenable®, empresa de gestión de la exposición, ha dado a conocer su informe 2025 Cloud Security Risk Report. La investigación reveló que el 9 % del almacenamiento en la nube de acceso público contiene datos sensibles, el 97 % de los cuales están clasificados como restringidos o confidenciales. Estas exposiciones aumentan el riesgo de explotación, […]Leer más