Hoy en día, cuando ChatGPT escribe un correo electrónico de 100 palabras, consume más que el equivalente a una botella de agua de 450 mililitros. Por otra parte, el Laboratorio Nacional Lawrence Berkeley publicó un estudio a finales del año pasado que advertía que, para 2028, los centros de datos en EE.UU. podrían consumir aproximadamente […]Leer más

Tags :portada

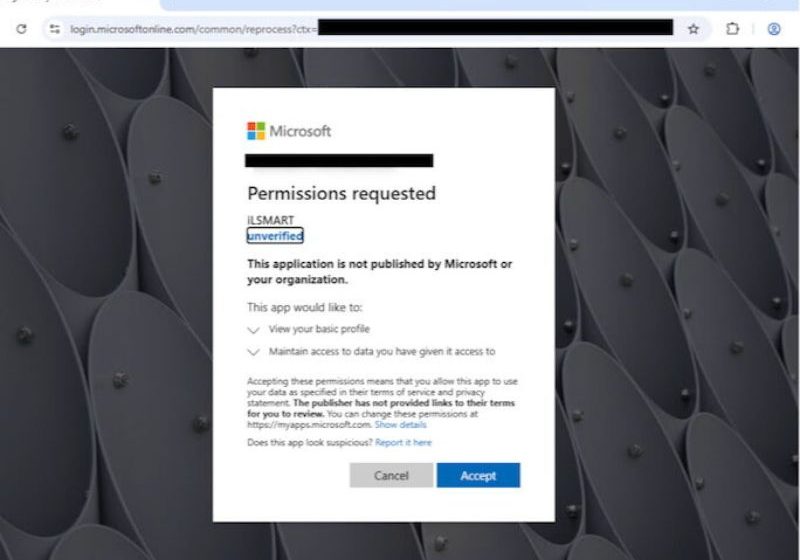

Detectada campaña híbrida que suplanta apps OAuth de Microsoft para eludir la MFA en ataques de phishing

Proofpoint ha identificado una amenaza híbrida que combina correo electrónico y servicios en la nube para eludir la autenticación multifactor (MFA) en cuentas de Microsoft 365. La técnica se basa en el uso de aplicaciones OAuth falsas que suplantan servicios como SharePoint, Adobe o DocuSign, permitiendo a los atacantes obtener acceso persistente y ejecutar acciones […]Leer más

La transformación impulsada por la inteligencia artificial (IA) no solo reconfigura industrias; también redibuja el mapa del gasto en infraestructura digital. Un nuevo informe de Dell’Oro Group, anticipa que el CAPEX global en centros de datos alcanzará los 1,2 billones de dólares hacia 2029. La mitad de ese gasto estará en manos de los hyperscalers, que […]Leer más

Redes inteligentes, nuevo eje estratégico para la transformación digital

La transformación digital ha dejado de ser una aspiración para convertirse en una urgencia operativa. En ese camino, la red empresarial ya no es solo una infraestructura de soporte, pues ha pasado a ser un habilitador clave para tecnologías como inteligencia artificial (IA), internet de las cosas (IoT) y computación en la nube. De arquitecturas rígidas a redes inteligentes Desde […]Leer más

90% de líderes industriales ya priorizan fábricas inteligentes, impulsadas por el IoT

La industria manufacturera se encuentra en un punto de inflexión. Impulsada por el nearshoring y la imperante necesidad de mantener su competitividad frente a otros mercados, las fábricas están acelerando una transformación profunda. El objetivo: convertirse en espacios inteligentes, conectados y, sí, con mucho menos papel. Esta evolución no es solo una tendencia, es una […]Leer más

El cibercrimen se reinventa: las tácticas con IA y en la nube que dominarán el próximo año

La inteligencia artificial (IA) y la computación en la nube, herramientas clave para la transformación digital de las empresas, se perfilan como las armas predilectas de los ciberdelincuentes para 2025. Trend Micro Incorporated, protagonista global en ciberseguridad, advierte que una nueva era de ataques más sofisticados y personalizados amenaza al entorno corporativo. De hecho, el […]Leer más

Transición tecnológica acelera la necesidad de renovar más de 3.6 millones de PC en el Perú

Perú enfrenta un punto de inflexión tecnológico: más de 3.6 millones de computadoras en uso deberán ser reemplazadas ante el próximo detenimiento de soporte para versiones antiguas de Windows y la creciente demanda de capacidades de inteligencia artificial. Así lo señala un reciente análisis de Intel y Microsoft, que identifica a Perú como el tercer […]Leer más

El 16% de los trabajadores peruanos cree que la IA impactará positivamente sus responsabilidades laborales en el próximo año

ADP Research, en un estudio global, encuestó a 38.000 adultos trabajadores en seis continentes para obtener una comprensión exhaustiva de sus percepciones hacia la IA y su impacto potencial en sus empleos. La serie de informes ‘People at Work’, que proporciona información sobre el mercado laboral desde la perspectiva de los trabajadores, exploró los puntos […]Leer más

La inteligencia artificial (IA) tiene un apetito insaciable. Su afán por potencia de procesamiento y la consiguiente necesidad de mayor almacenamiento de datos están impulsando un cambio radical en las operaciones de los centros de datos a nivel mundial. Mientras estas instalaciones se enfrentan a crecientes necesidades energéticas y a una creciente presión para reducir […]Leer más

Más de un tercio de los incidentes de seguridad comienzan explotando la confianza humana

Más de un tercio de los incidentes de seguridad comienza con la intervención humana y la explotación de su confianza, en vez de partir de vulnerabilidades técnicas. Esto significa que la ingeniería social es una vía de entrada predilecta para los ciberatacantes. Entre los grupos de ciberdelincuentes que más están evolucionado en su aprovechamiento se encuentra Muddled Libra. Un […]Leer más